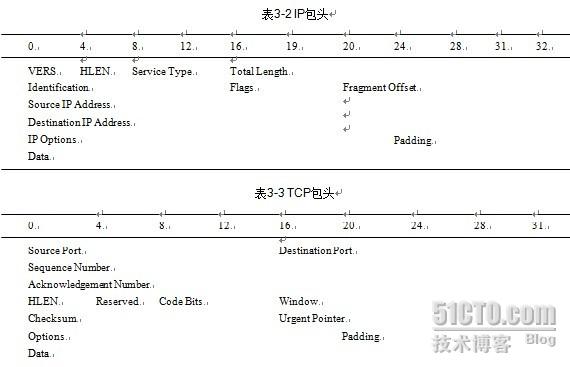

TCP/IP 安全问题: TCP/IP协议本身有不少的缺陷,允许***者利用隐藏通道的方式在看上

去正常的数据包中秘密地传输数据。下面对这些缺陷进行进一步说明:

隐藏通道指任何被进程用来进行可能对系统安全策略造成威胁的数据传输的通道。 TCP/IP

的设计本身并不想有什么隐藏通道,但是设计上的缺陷导致了用来非法传输信息的隐藏通道的

存在。

在 TCP/IP 环境下,有若干方法可以用来建立隐藏通道,在主机之间实现非法通信。例如:

1) 旁路包过滤器,网络探测器( sniffer )和“不洁词”( dirty word )搜索引擎。

2) 在正常的信息包中封装经过加密的或未经加密的信息的方式,通过网络秘密传输信息。

3) 通过将封装有非法信息的伪装包在 Internet 上的某一个站点上“中转”来隐藏被传输的数

据的源发送位置。

众所周知, TCP 是面向连接的可靠的协议。简单的说, TCP 协议采取一定的措施保证到达远

端机器的数据没有被篡改。实现这个特性依赖于 TCP 的三次握手机制:

1. 发送一个带有序列号( Initial Sequence Number , ISN )的同步数据包 -SYN

主机 A 希望同主机 B 建立连接。主机 A 发送一个数据包,该数据包的 SYN 位被置位,表示希

望建立一个新的连接,并且该数据包带有一个 ISN 号,来识别主机之间发送的不同的数据包。

Host A ------ SYN(ISN) ------> Host B

2. 远程机器响应一个确认包 ACK

主机 B 通过发送一个 SYN 位和 ACK 位被置位的数据包来响应该主机 A 的连接请求。这个响应

包中不但包含了主机 B 的 ISN ,而且包含了主机 A 的 ISN+1 ,表示刚才的连接请求数据包被正确的

接收,等待接收 ISN 为 ISN+1 的数据包。 Host A <------ SYN(ISN+1)/ACK ------ Host B

3. 主机 A 通过再发送一个确认包 ACK 给主机 B 来完成连接的建立

本文出自 “” 博客,请务必保留此出处